- Avtor Jason Gerald gerald@how-what-advice.com.

- Public 2023-12-16 11:38.

- Nazadnje spremenjeno 2025-01-23 12:44.

Internet je bil ustvarjen zaradi udobja in ne zaradi varnosti. Če brskate po internetu toliko kot povprečen človek, obstaja velika verjetnost, da bo veliko ljudi lahko spremljalo vaše brskalniške navade s pomočjo vohunske programske opreme, skriptov in celo kamer! S temi podatki lahko vsak na svetu izve, kdo ste, kje živite in druge pomembne osebne podatke.

Obstajata dva načina za sledenje drugim ljudem na internetu:

- Z nameščanjem zlonamerne programske opreme neposredno v računalnik.

- Poslušanje tega, kar se izmenja z oddaljenimi strežniki iz katerega koli dela omrežja.

Korak

Metoda 1 od 2: Izogibanje zlonamerni programski opremi

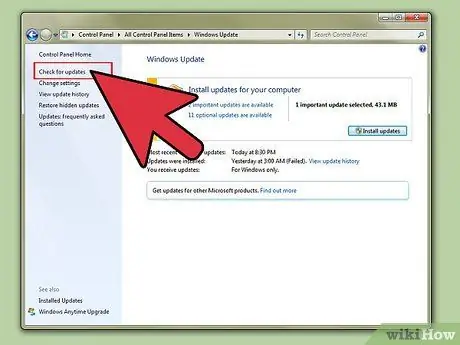

Korak 1. Posodobite operacijski sistem (operacijski sistem / OS)

Drugi ljudje najlažje sledijo in zabeležijo vse o vas, če namestijo vohunsko programsko opremo/virus ali samodejno vdrejo v računalnik. Z rednim posodabljanjem operacijskega sistema računalnika lahko ponudnik operacijskega sistema posodablja varnostni sistem na kritičnih področjih, da prepreči avtomatizirane zlorabe varnostnih ranljivosti in vohunsko programsko opremo spremeni v neuporabno kodo.

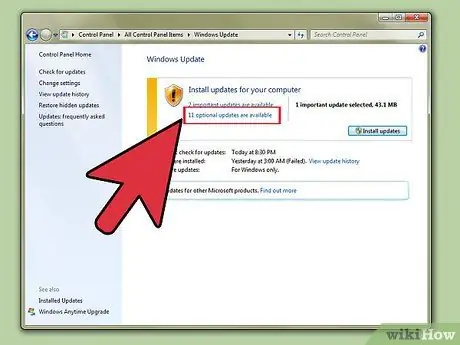

Korak 2. Naj bo program na najnovejši različici

Posodobitve programa so namenjene izboljšanju uporabniškega udobja in dodajanju različnih funkcij. Posodobljene pa so tudi za odpravo napak v programu. Obstaja veliko vrst uši; nekateri prikazujejo le vizualne artefakte, drugi vam preprečujejo, da bi počeli kaj oglaševanega, nekateri pa jih lahko oddaljeni in avtomatizirani hekerji uporabijo za prevzem vašega računalnika. Brez klopov obsežnih napadov ni mogoče izvesti.

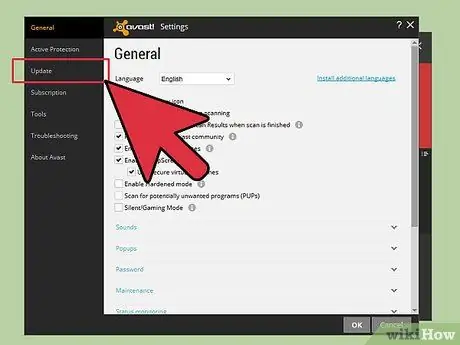

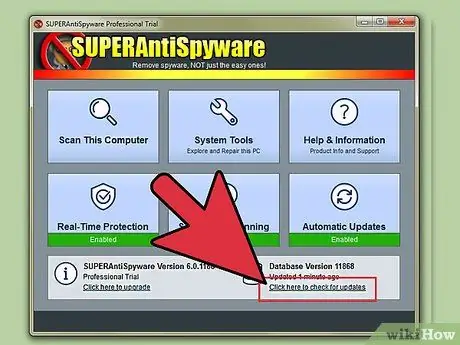

Korak 3. Redno posodabljajte protivirusni program in ga pustite aktivnega v sistemu Windows Windows

Če se zbirka podatkov o podpisih protivirusnih programov ne posodobi, se lahko nekateri virusi še vedno prebijejo. Če protivirusni program ne deluje v ozadju in ne preverja sistema redno, odstranite protivirusni program. Upoštevajte, da protivirusni programi običajno iščejo viruse, vohunsko programsko opremo, rootkite in črve. Posebni programi proti vohunski programski opremi običajno niso zelo učinkoviti.

Korak 4. Uporabite samo en edinstven protivirusni program, ki je VKLOPLJEN

Dober protivirusni program bi moral zelo pozorno spremljati računalnik. V najboljšem primeru bo eden od programov zamenjal drug protivirusni program z virusom. V najslabšem primeru bo vsak program za preprečevanje zlonamerne programske opreme drug drugemu blokiral delo. Če želite uporabiti več protivirusnih programov, posodobite bazo podatkov, odklopite računalnik od interneta, popolnoma onemogočite glavni protivirusni program in zaženite drugega protivirusnega programa le v načinu "na zahtevo". Potem boste morda dobili lažno pozitivno oceno glavnega protivirusnega programa. Ne skrbite, to je normalno. Zaženite glavni protivirusni program in računalnik lahko uporabljate kot običajno. Malwarebytes je odličen dodatni zaščitni program, ki dopolnjuje vaš protivirusni program.

Korak 5. Poskusite ne prenesti nič drugega kot uradna spletna mesta (vsi OS) ali zaupanja vredna skladišča (Linux/BSD/MacOS)

Na primer, če želite prenesti VLC Media Player, ga prenesite z uradnega spletnega mesta (najprej ga poiščite v Googlu ali obiščite www.videolan.org/vlc/). Nikoli ne uporabljajte povezav z neuradnega spletnega mesta, tudi če protivirusni program ne kaže znakov nevarnosti.

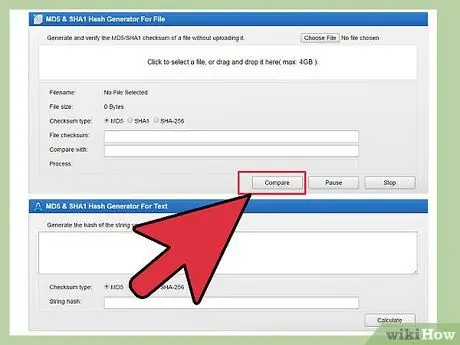

Korak 6. Če je mogoče, preverite binarni podpis

Obiščete lahko to spletno mesto, da preberete primere in wiki članke. Upoštevajte, da md5 ni več izvedljiv, zato priporočamo uporabo sha256. V bistvu je vaš cilj ustvariti podpis iz datoteke (npr. Namestitveni/namestitveni program) Ti podpisi so podpisani na uradnih spletnih mestih ali v zaupanja vrednih bazah podatkov. Ko nalagate datoteko, lahko sami ustvarite ta podpis iz datoteke s posebnim programom. Nato ga lahko primerjate s podpisom s spletnega mesta; če sta popolnoma enaka, potem imaš dobrega namestitvenega programa. V nasprotnem primeru je možno, da ste prenesli lažni namestitveni program, ki vsebuje virus, ali da prenos ni uspel (karkoli že je, boste morali datoteko znova prenesti, da se prepričate). V večini distribucij Linuxa se ta postopek izvede samodejno in v *BSD uporablja kateri koli upravitelj paketov brez posebnih dejanj. V sistemu Windows morate to preveriti ročno.

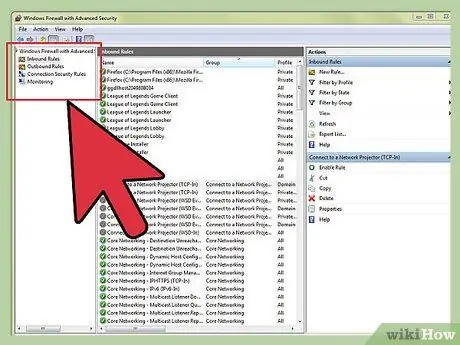

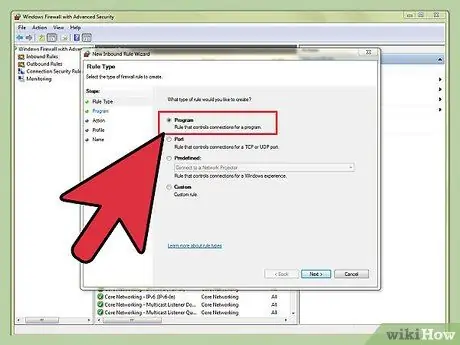

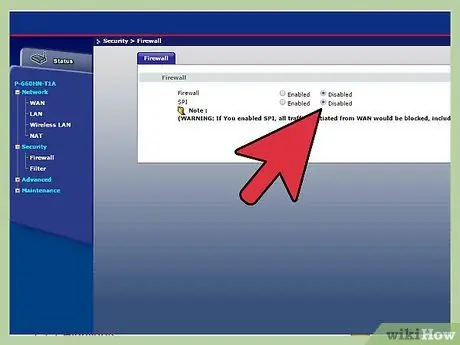

Korak 7. Uporabite požarni zid

Za Linux/*BSD sta vgrajena dva dobra požarna zidu (netfilter/iptables in pf). Za MS Windows bi morali poiskati dober požarni zid. Morate razumeti, da je požarni zid podoben menjalniku prometa sredi velike postaje, ki vsebuje veliko vlakov (omrežni podatki), ploščadi (vrata) in tirnice (tokovi). Buggy se ne more naložiti in potrebuje pomoč nekoga (storitev ali demon, tj. Program, ki se izvaja v ozadju in posluša določena vrata). Brez pomoči nekoga storitev ne bi naredila nič, tudi če bi vlak pripeljal na peron. Ne pozabite, da požarni zid ni stena ali prehod, ampak stikalo (požarni zid lahko naredi veliko več kot le dovoli ali blokira pretok podatkov). Ne pozabite pa, da odhodnih povezav ne morete nadzorovati (razen če blokirate vse ali izklopite računalnik), lahko pa vseeno beležite odhodne podatke. Večina vohunske programske opreme najde način, da zaobide požarne zidove, vendar ne more skriti svoje dejavnosti, lažje pa najdete tudi vohunsko programsko opremo, ki pošilja podatke na oddaljeni strežnik na vratih 933, tudi če ne uporabljate programa IMAP, ki ga najde, se skriva v internetu Raziskovalec obdela in pošlje podatke na vrata 443, ki se uporabljajo vsak dan. Če lahko dostopate do standardnih požarnih zidov (netfilter/iptables in PF), preprosto prijavite vse odhodne podatke in blokirajte vse dohodne podatke, razen obstoječih in povezanih povezav. Ne pozabite dovoliti vsega na napravi loopback (lo); To je varno in zahtevano.

Korak 8. Uporabite ga le za ugotavljanje, ali je vaš požarni zid brez državljanstva

Dohodnih podatkov ne morete inteligentno blokirati. Izogibajte se filtriranju po aplikaciji, saj je okorno, neuporabno in zagotavlja lažen občutek varnosti. Večina vohunskih programov danes svojo zlonamerno kodo priloži zaupanja vredni aplikaciji, ki naj bi se uporabljala za dostop do interneta (običajno Internet Explorer) in se zažene s to aplikacijo. Ko se Internet Explorer poskuša povezati z internetom, bo požarni zid zahteval vašo potrditev. Če ste odgovorili z "da" (da), bo vohunska programska oprema lahko poslala karkoli prek vrat 80 in 443 skupaj z vašimi resničnimi podatki.

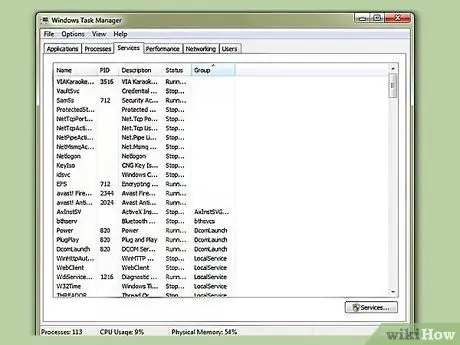

Korak 9. Preverite, katere storitve (znane tudi kot daemoni) se izvajajo

Kot smo že omenili, če na ploščadi nihče ne naloži vlaka, se lahko zgodi nič. Niste strežnik; Za hojo in poslušanje zunaj ne potrebujete storitve! (pozor, večina storitev Windows/Linux/MacOS/BSD je OBVEZNA in ne poslušajte zunaj!) Če je mogoče, onemogočite neuporabne storitve ali blokirajte vse tokove podatkov na vratih, povezanih s požarnim zidom (na primer, lahko blokirate prijavo in odjavo na teh vratih, če ne uporabljate skupnih rab Windows. Upoštevajte, da so hrošči v storitvi široko odprt prehod za oddaljeno prevzem vašega računalnika. Če storitve ni ali jo požarni zid blokira, lahko računalnik Ne morete vdreti na daljavo. Poskusite lahko tudi s programom za skeniranje vrat, kot je nmap, da ugotovite, katera vrata blokirate ali katere storitve onemogočite (enak rezultat).

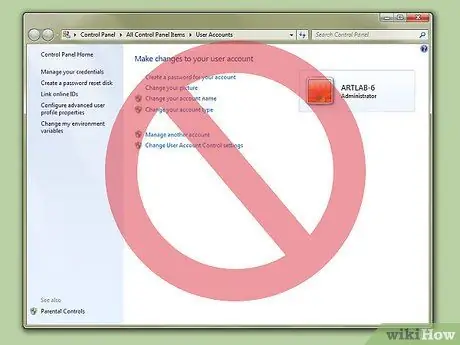

Korak 10. Poskusite, da ne uporabljate skrbniškega računa

Čeprav je v operacijskih sistemih Windows Vista in Seven bolje, če uporabljate skrbniški račun, bo vsa programska oprema lahko zahtevala skrbniške pravice, vključno z zlonamerno programsko opremo, če jo zaženete neprevidno. Če niste skrbnik, se bo vohunska programska oprema morala bolj potruditi, da pride v vaš računalnik. Vsaj če ste standardni uporabnik, lahko vohunska programska oprema posreduje vaše podatke, ne pa tudi drugim uporabnikom. Vohunska programska oprema ne bo mogla uporabljati uporabnih delov sistema za prenos podatkov, kar olajša odstranitev iz računalnika.

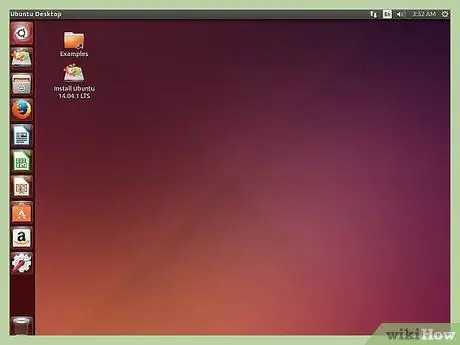

Korak 11. Preklopite na Linux, če za igranje iger ali uporabo posebne programske opreme ne potrebujete računalnika

Do danes je znano, da nekaj zlonamernih programov napada Linux, vsi pa so bili že davno onemogočeni zaradi varnostnih posodobitev. Binarne datoteke se pridobivajo iz preverjenih, podpisanih in verodostojnih skladišč. Ne potrebujete protivirusnega programa in lahko dobite veliko brezplačnih, odprtokodnih in kakovostnih programov, ki ustrezajo vašim skupnim potrebam (Firefox, Chrome, Inkscape, GIMP, Pidgin, OpenOffice, FileZilla, FFmpeg (uporablja se v skoraj vseh avdio/video pretvornikih) za Windows), Ghostscript (uporablja se v vsakem obstoječem pretvorniku PDF), XChat in še veliko več programov, ki so bili prvotno razviti v Linuxu in nato uvoženi v Windows, ker so bili tako dobri).

Metoda 2 od 2: Preprečite, da bi drugi vohunili po vaši povezavi

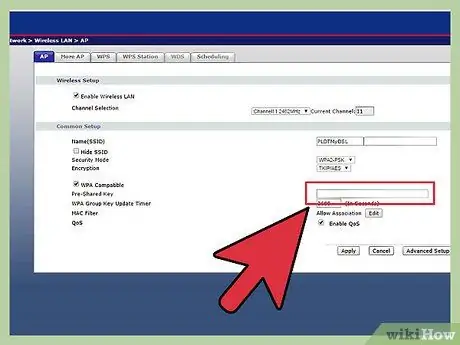

Korak 1. Prepričajte se, da do vašega omrežja ni mogoče dostopati brez vašega znanja ali je onemogočeno

Korak 2. Prepričajte se, da je vaše brezžično omrežje šifrirano z minimalnim WPA-TKIP ali največjim WPA (2) -CCMP ali WPA2-AES

Trenutno je uporaba šifriranja WEP ali sploh ne šifriranja še vedno nevarna in je ne bi smeli izvajati.

Korak 3. Poskusite, da ne brskate po pooblastilih

Če ste prisiljeni uporabiti proxy, ne pozabite, da ste prisiljeni zaupati tujcu, ki upravlja uporabljeni proxy. Ta oseba se lahko prijavi in shrani vse, kar pošljete/prejmete prek svojega proxyja. Lahko celo dešifrira dani protokol, ki ga uporabljate (npr. HTTPS, SMTPS, IMAPS itd.), Ko niste pripravljeni. V tem primeru lahko ta oseba dobi številko vaše kreditne kartice itd. Uporaba protokola HTTPS je veliko bolj varna, kadar koli je to mogoče, kot uporaba dvomljivih posrednikov.

Korak 4. Kadar koli je mogoče, uporabite šifriranje

To je edini način, da zagotovite, da nihče drug razen vas in oddaljenega strežnika ne razume podatkov, ki se pošiljajo in prejemajo. Kadar koli je mogoče, uporabite SSL/TLS, izogibajte se običajnim FTP, HTTP, POP, IMAP in SMTP (uporabite SFTP, FTPS, HTTPS, POPS, IMAPS in POPS). Če vaš brskalnik pravi, da je potrdilo napačno, takoj zapustite spletno mesto.

Korak 5. Poskusite ne uporabljati storitev skrivanja IP

Ta storitev je pravzaprav proxy. Vsi vaši podatki bodo šli prek tega strežnika proxy, da se bodo lahko vse prijavili in shranili. Ta storitev lahko nudi tudi ponarejene spletne strani za pridobivanje vaših občutljivih podatkov in jih celo uporablja neposredno na resničnem spletnem mestu, da se ne zavedate, da ste občutljive podatke dali tujcem.

Nasveti

- Ne odpirajte e -poštnih sporočil neznancev.

- Ne odpirajte prilog v e -poštnih sporočilih, razen če so od zaupanja vredne osebe in je pojasnjena vsebina

- Spletne uši so odličen način za spremljanje, katera spletna mesta obiščete. Številne razširitve se ga lahko znebijo, na primer Ghostery za Chrome in Firefox.

- Če igrate spletno igro, ki zahteva odprta vrata, vam je običajno ni treba zapreti pozneje. Ne pozabite, da če ni storitve, je grožnja nič. Ko zapustite igro, nihče drug ne posluša odprtih vrat, kot bi bila zaprta.

- Samo eno spletno mesto ne more slediti vašemu IP na drugem mestu.

- Če uporabljate odjemalca spletnega mesta, ga nastavite tako, da bo e -poštno sporočilo prikazano v navadnem besedilu (NE v HTML -ju). Če ne morete prebrati e -poštnega sporočila, je celotna stran slika HTML, ki je najverjetneje oglaševanje ali neželena pošta.

- Računalnika nikoli ne postavljajte v DMZ; samo ljudje v vašem omrežju lahko izkoristijo vrzeli. Če ste v DMZ, je vaše omrežje neposredno internet.

- Nikoli ne uporabljajte več detektorjev vohunske programske opreme hkrati.

- Vaš IP je hekerjem neuporaben.

- Lastniki spletnih mest vam ne morejo pravilno slediti z uporabo vašega naslova IP; v večini primerov ponudnik internetnih storitev dinamično dodeli naslov IP. Naslov IP se bo občasno spremenil in ISP je edini, ki ve, kdo ste. Tehnično se ponudnik internetnih storitev ne bo mogel prijaviti in identificirati vseh.

- Kot pove že ime, je naslov IP naslov. Če je naslov znan, še ne pomeni, da je hišo enostavno oropati! Enako je z naslovi IP.

- Odprta vrata (znotraj požarnega zidu) brez prisluškovane storitve, ki posluša za temi vrati, so hekerjem neuporabna.